Muss mittlerweile wirklich alles mit dem Internet verbunden sein? Selbst Kinderspielzeuge? Der Anfang 2017 vom Sicherheitsexperten Troy Hunt in seinem Blog beschriebene Fall der CloudPets, dabei handelt es sich um vernetzte Kuscheltiere, ließ alle Alarmglocken läuten. Mehr als zwei Millionen Sprachnachrichten von Eltern und ihren Kindern lagen ungeschützt auf CloudPets-Servern, insgesamt waren mehr als 800.000 Nutzer von dem Sicherheitsrisiko betroffen. Allein die Höhe der Nutzerzahl zeigt deutlich, dass solche IoT-Spielzeuge äußerst beliebt sind. Grund genug für AV-TEST, in ihren IoT-Testlaboren wieder einmal die sprichwörtliche Katze aus dem Sack zu lassen und zu prüfen, ob Verbesserungen gemacht wurden. Miau!

Die Datenlecks vom Februar

CloudPets sind smarte Spielzeuge, mit denen sich Eltern und Kinder über Bluetooth-Verbindungen recht einfach Sprachnotizen senden können. Im Februar 2017 wurde bekannt, dass E-Mail-Adressen, Passwörter und Sprachnachrichten von CloudPets-Nutzern geleakt wurden, betroffen waren Daten von mehr als einer halben Million Nutzern, ganz zu schweigen von über 2 Millionen Sprachnachrichten, die von Eltern und Kindern aufgezeichnet wurden. Die MongoDB-Datenbank von CloudPets war offen im Internet sichtbar, ohne dass ein Nutzername oder Passwort angegeben werden musste. Nur wenige Tage später wurde die Datenbank durch Malware gehackt, aber einige Reste konnten immer noch heruntergeladen werden. Die Recherchen von AV-TEST haben ergeben, dass diese Probleme mittlerweile vom Hersteller behoben worden sind, und unser Schnelltest hat gezeigt, dass die Kommunikation nun verschlüsselt ist. So einige Probleme bestehen jedoch weiterhin.

Verbesserte Kommunikation

Zum Einrichten des Smart Toys müssen Nutzer Geburtsdatum und E-Mail-Adresse eines Elternteils eingeben, ebenso den Geburtstag und Geburtsmonat des Kindes, für welches das Spielzeug bestimmt ist, außerdem seinen Vornamen und einen Spitznamen. Die Verbindung zwischen CloudPet und Smartphone erfolgt über Bluetooth LE. Sprachnachrichten können über eine App oder das Spielzeug selbst aufgezeichnet werden. Sobald sie aufgezeichnet sind, können Nachrichten über die Bluetooth-Verbindung an das CloudPet oder über eine Internetverbindung an das Smartphone der Eltern gesendet werden; diese wiederum können die Nachrichten dann manuell an das CloudPet übertragen. Die smarten Spielzeuge selbst können nicht direkt mit dem Internet verbunden werden.

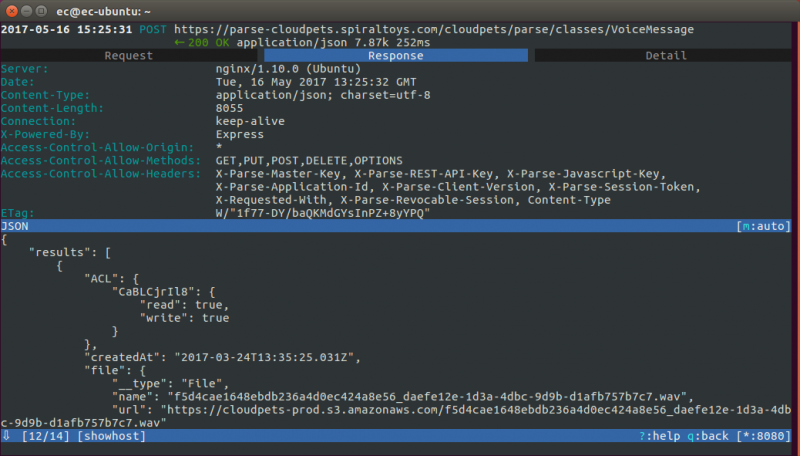

Wie der Test zeigt, wurden bei allen App-Verbindungen SSL-verschlüsselte Verbindungen eingesetzt, jedoch ohne Validierung von Zertifikaten oder gar Certificate Pinning. Somit konnten wir die Daten mitschneiden und die Kommunikation im Klartext einsehen.

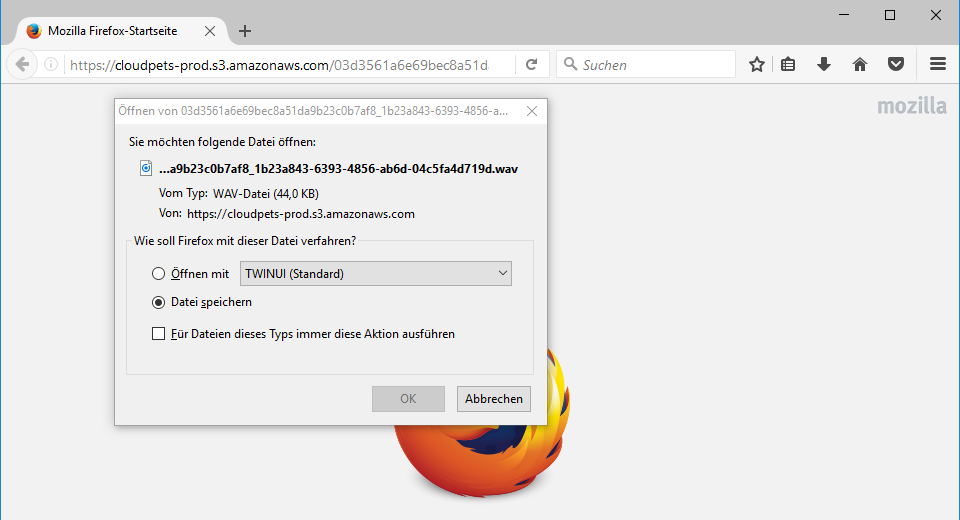

Sprachaufzeichnungen werden automatisch als WAV-Datei auf einem Amazon-Server (AWS) gespeichert, und sobald die Speicherung erfolgt ist, können sie ohne jegliche Authentifizierung heruntergeladen werden. Ihr einziger „Schutzmechanismus“ besteht in einem relativ langen Dateinamen mit einer eindeutigen ID. Wer über genügend Rechenleistung und Zeit verfügt, kann eine Brute-Force-Attacke auf die Aufnahmedateien fahren und dabei jede mögliche ID ausprobieren, auch wenn eine solche Vorgehensweise nicht sehr praktikabel ist.

Keine effektive Löschung

Wird eine Sprachnachricht in der App gelöscht, wird sie auch vom Smartphone entfernt. In unserem Test sind wir allerdings darauf aufmerksam geworden, dass die auf dem Server gespeicherten Dateien online bleiben. Noch Wochen nach dem Schnelltest waren Sprachnachrichten, die wir per App gelöscht hatten, abrufbar und sind dies vermutlich noch in alle Ewigkeit. Auf dem Smartphone sind die Sprachnachrichten in einem lokalen App-Ordner abgelegt, der auch zur Speicherung von bcrypt gehashten Account-Zugangsdaten verwendet wird.

Das Fehlen von Certificate Pinning führt dazu, dass Man-in-the-Middle-Angriffe möglich sind. Uns gelang es, den Datenverkehr abzufangen und durch Spoofing eine weitere WAV-Datei auf dem Smartphone zu manipulieren, wenn sie von der Amazon-Cloud angefragt wurde. Ein bösartiger Angreifer könnte den regulären Datenverkehr, über den auch die WAV-Datei läuft, anzapfen und eine andere Sprachnachricht hinzufügen, die beispielsweise eine bedrohliche Nachricht für das Kind enthält.

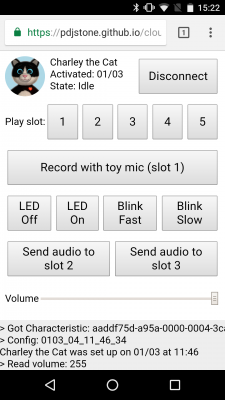

Da CloudPets kein Authentifizierungsverfahren implementiert hat, kann die Bluetooth-basierte Verbindung leicht gehackt werden. Paul Stone beschreibt detailliert, welche Informationen von den Geräten erhalten oder an die Geräte gesendet werden können. CloudPets-Spielzeuge verfügen über fünf Speicherplätze für Sprachaufnahmen, welche z.B. durch die Web Bluetooth API über Chrome genutzt werden können. Über die verlinkte GitHub Seite waren wir in der Lage, sowohl die integrierte LED als auch die Lautstärke zu kontrollieren, was über die normale App von CloudPets nicht möglich ist. Mithilfe der Demo-Website von Paul Stone gelang es uns außerdem, mit unserem Android-Gerät Audiodateien auf das smarte Spielzeug zu laden, die Abspielfunktion und auch die Aufnahmefunktion zu starten. Ein Beweis dafür, dass es nur eines geringen Aufwands bedarf, das Spielzeug in ein Abhörgerät zu verwandeln, ohne dass der Nutzer etwas davon mitbekommt. Technisch ist dies nicht nur von Smartphones, sondern auch von Rechnern oder Laptops aus möglich, wenn sie über einen Bluetooth-Chipsatz sowie eine Chrome-Installation verfügen.

Datenschutz

Beim Registrierungsvorgang werden nur notwendige Daten abgefragt und die Berechtigungen der Android-App zeigen keine Auffälligkeiten. Vor der Installation der App kann die Datenschutzerklärung eingesehen werden, welche im Google Play Store verlinkt ist, jedoch nicht auf der Webseite von CloudPets direkt gefunden werden kann. Die Spiral Toys-Website enthält einen Link, der jedoch nicht funktioniert. Wenn man zur Auswertung der Lesbarkeit die Flesch-Kincaid Reading Ease Metrik heranzieht, kommt man zu dem Ergebnis, dass die Datenschutzerklärung ab 21- bis 22 Jahren leicht verständlich ist. Aufgrund der Tatsache, dass die vernetzten Kuscheltiere vor allem für Kinder bestimmt sind (laut Herstellerangaben geeignet für Kinder ab 3 Jahren), ist der Lesbarkeitsindex der Datenschutzerklärung unangemessen.

Fazit

Dieser Test gilt exemplarisch auch für viele andere. Unbestritten sind Fortschritte erzielt und die Sicherheit der smarten Spielzeuge erhöht worden, aber es sind noch zu viele Schwachstellen zu verzeichnen. Das vernetzte Kuscheltier erhält am Ende unseres Schnelltests somit nur einen der möglichen drei Sterne. Nachdem der Schaden eingetreten ist, haben die Nutzer in puncto Datenschutz und Sicherheit den Preis für die Nachlässigkeit des Herstellers bezahlt. Im Ergebnis kann durch unseren Test keine Produktempfehlung ausgesprochen werden. Der Fall der CloudPets ist ein Paradebeispiel dafür, dass bei der Entwicklung von IoT-Geräten auch der Aspekt der Sicherheit berücksichtigt werden muss. Die Fehler, die die Entwickler bei CloudPets begangen haben, wiederholen sich bei einer ganzen Reihe von Herstellern. Jedoch ist die Aufregung nicht so groß, wenn es sich nicht um Geräte für Kinder handelt. Nicht nur Eltern, sondern jegliche Nutzer von IoT-Geräten sollten die Sicherheit dieser Geräte kritisch hinterfragen. Letztlich werden Hersteller der Privatsphäre, dem Datenschutz und der Sicherheit nur dann mehr Beachtung schenken, wenn die Kunden dies auch nachdrücklich von ihnen verlangen.