Unter der Marke Eufy vermarktet das chinesische Technologie-Unternehmen Anker neben Staubsaugern bzw. Staubsaugerrobotern seit einiger Zeit auch smarte Überwachungskameras. Wir haben uns die eufyCam 2C im Rahmen unseres Quick-Checks angesehen und näher bewertet, ob die auf hohen Datenschutz ausgelegte Lösung ihre Versprechen halten kann.

Update 30.11.2022: TheVerge berichtet, dass eine Schwachstelle bekannt geworden ist, die es Angreifern erlaubt sich direkt, über die Anker Cloud-Server per VLC und ohne Authentifizierung, in den Kamera-Stream der Eufy Cams einzuschalten. Eine genaue Beschreibung zur Schwachstelle gibt es nicht, allerdings kann diese auch mit den bekannten Informationen als kritisch angesehen werden. Einziger Lichtblick dabei: Um sich in den Kamera-Stream einzuklinken, muss der Angreifer die dazu passende Nutzer-ID kennen. Diese scheint aber nicht fortlaufend oder anderweitig leicht herleitbar zu sein, so dass eine gezielte Ausnutzung praktisch schwierig sein dürfte. Da wir für unseren Kurztest nur eine Leihgabe zur Verfügung hatten, können wir zum jetzigen Zeitpunkt die Schwachstelle oder gar schon ihre Behebung nicht überprüfen. Im Rahmen des Kurztests (Zeitansatz ein paar Tage) prüfen wir lediglich eine kurze Checkliste der wichtigsten Sicherheitsfeatures ab, so dass die Schwachstelle hier nicht direkt auffiel, auch wenn wir bereits Indizien für mögliche Probleme identifizieren konnten.

Technische Daten

Das eufyCam 2C Set besteht aus einer Basisstation (Homebase 2) und zwei Kameras. Eufy wirbt mit 180 Tagen Akkulaufzeit, 1080p FullHD Auflösung und mit IP67 wetterfesten Kameras.

Im Gegensatz zu vielen anderen Überwachungslösungen gibt es bei Eufy keine monatlichen Gebühren. Alle Videoaufzeichnungen der Kameras werden lokal auf der Basisstation verarbeitet und nach Herstellerangaben AES 256-bit verschlüsselt übertragen und gespeichert. Hierzu stehen 16GB auf der Basis zur Verfügung, die per USB-Stick erweitert werden können. Neben einer Infrarot-LED verfügt die Kamera auch über einen LED-Scheinwerfer sowie Mikrofon und Lautsprecher für Zwei-Wege-Kommunikation über die App.

Bei Tageslicht verfügen die Kameras außerdem über Personenerkennung, sodass fliegendes Laub oder vorbeilaufende Tiere keine Benachrichtigung über die App auslösen. Die Homebase 2 kann mit weiterer Sensorik auch zu einem Alarmsystem ausgebaut werden.

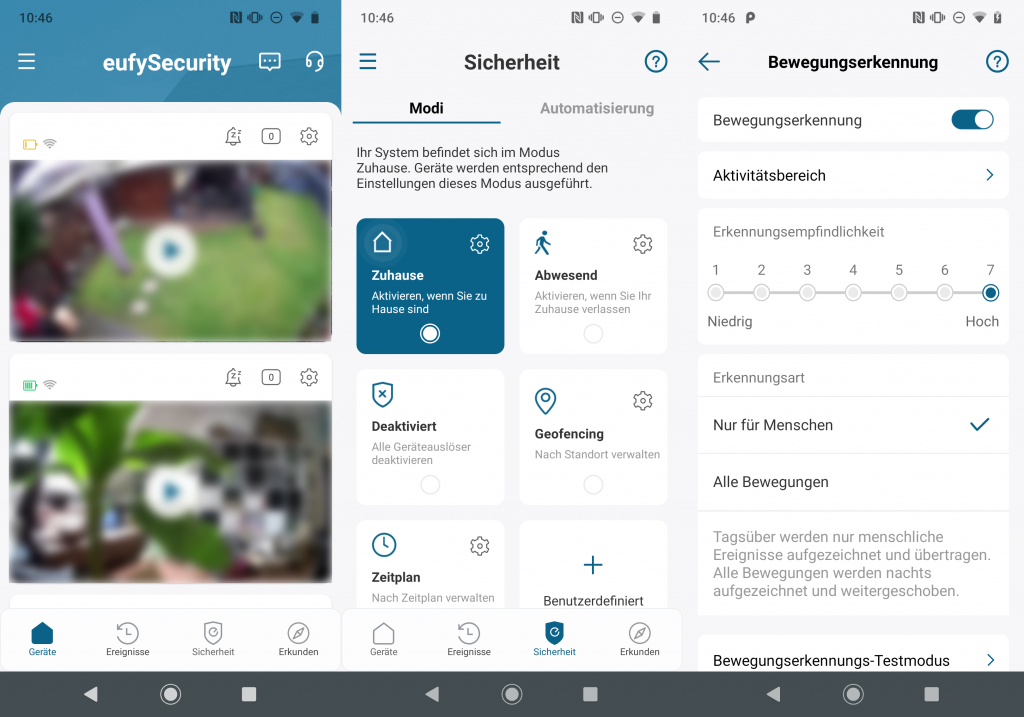

App

Die Eufy Security App (Android, iOS) ist in weiten Teilen obfuskiert, erschwert hierdurch beispielsweise Angreifern das Nachvollziehen sicherheitsrelevanter Funktionen. Weiterhin wurde Certificate Pinning integriert, sodass Verbindungen zu Eufy- bzw. der Cloud-Infrastruktur von Amazon AWS besonders geschützt sind.

Die statische Analyse identifizierte zwei Tracker in der App (Google CrashLytics und Firebase Analytics) und zeigte, dass einige Drittanbietermodule in die App integriert sind, teilweise auch als Shared Object Files. Unverschlüsselte Kommunikation ist sowohl in der Android- als auch iOS-App explizit per Build-Option erlaubt.

Die App erlaubt nur einen gleichzeitigen Login mit einem Account. Sofern man sich auf einem Zweitgerät mit den identischen Zugangsdaten eingeloggt, wird man in der anderen App mit Benachrichtigung abgemeldet. Der Login kann mit optional aktivierbarer 2-Faktor-Authentifizierung weiter geschützt werden, weiterhin können anderen Eufy-Accounts auch Rechte auf die Kameras bzw. das System an sich vergeben werden.

Lokale und Online-Kommunikation

In der Netzwerkanalyse der Eufy Homebase 2 stellte sich heraus, dass einige Netzwerkports offen sind. Unter anderem ist ein DNS-Server integriert, welcher vermutlich, wie auch die anderen geöffneten Ports, versehentlich aktiv gelassen wurde. Der DNS-Server selbst fragt den per DHCP bezogenen DNS-Server ab, wenn eine Anfrage an ihn gerichtet wird. Über die anderen offenen Ports war zum Testzeitpunkt keine Kommunikation mit der Basisstation möglich, weiterhin konnte unser Analysesystem keine erfolgreichen Angriffe hierüber verüben.

Die Eufy App kontaktiert innerhalb kurzer Zeit einige Server verschiedener Länder bzw. Kontinente (Singapur, Deutschland, China, USA). Die Kommunikation zwischen App und der bei Amazon AWS gehosteten Cloud war TLS1.2 bzw. teilweise TLS1.3-verschlüsselt.

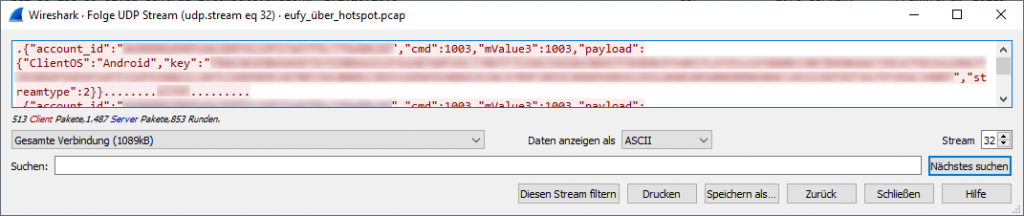

Das Streaming des Kamerabildes erfolgte per UDP, nach Herstellerangaben AES-256bit verschlüsselt. Beim Start des Kamera-Streams wurden aber, egal ob lokal direkt oder online über Amazon gestreamt, die Account-ID als auch ein API-Key unverschlüsselt übertragen. Auch wenn der Key nur begrenzte Zeit Gültigkeit zu besitzen scheint, so sollte dies von Eufy schnellstmöglich korrigiert werden.

Die EufyCam 2C selbst ist über ein WPA2-verschlüsseltes WLAN mit versteckter SSID (OCEAN_XXXXXX, nach der Konzernmutter Oceanwing, Shenzhen) mit der Basisstation verbunden. Von einer Deauthentication-Attacke auf die ESSID bzw. die EufyCam zeigte sich das Kamerasystem wenig beeindruckt – im Gegensatz zu anderen WLAN-Kameras, die wir bereits im Test hatten.

Datenschutz

Bei der Datenschutzanalyse fiel schnell auf, dass Eufy seine Datenschutzerklärungen überarbeiten und konsolidieren sollte. Zum einen weichen die englischsprachigen Versionen, die im Google Play Store, Apple Appstore und den Apps verlinkt sind, von der auf der Herstellerseite verfügbaren in einigen Punkten ab. Zum anderen ist die deutschsprachige Version, die nur in der App verfügbar ist, 2 Jahre älter als die anderen. (August 2020 <-> September 2018)

Im Rahmen der weiteren Analyse haben wir nur die englischsprachige Datenschutzerklärung der App (Stand 10.08.2020) genutzt. Sämtliche von der EufyCam 2C aufgenommenen Bildaufnahmen und biometrischen Daten (Personenerkennung bzw. in der App angezeigtes, erkanntes Gesicht) werden laut dieser nur auf der Homebase 2 gespeichert.

Das Sammeln von Nutzungsdaten ist in der App nicht deaktivierbar. Weiterhin wird unter anderem die IMEI des Endgeräts werblich genutzt, beispielsweise um Daten von Werbeanbietern zu erhalten und Anzeigen in der App zu schalten. Hiergegen scheint sich der Nutzer ebenfalls nicht wehren zu können. Die Speicherdauer von Daten wird nur recht ungenau erwähnt. Es wäre beispielsweise gut zu wissen, wie lange Standortdaten gespeichert werden, die unter anderem für das Geofencing-Feature genutzt werden.

Das EU-US-Privacy-Shield wurde im Juli 2020 für ungültig erklärt. Leider bezieht sich die Datenschutzerklärung noch immer hierauf. Hinsichtlich des Speicherorts von Daten birgt sie ebenfalls Unklarheiten. Teilweise wird davon gesprochen, dass Daten in den Anker-Rechenzentren (China, USA, Deutschland) gespeichert werden, an anderer Stelle aber davon, dass die Daten, die im europäischen Wirtschaftsraum aufgenommen werden, ausschließlich in Deutschland gespeichert würden. Dies steht mit unseren Erkenntnissen im Widerspruch.

Fazit

Anker hat mit der EufyCam 2C ein sowohl sicherheits- als auch datenschutztechnisch durchdachtes Produkt auf den Markt gebracht. Leider haben wir aber sowohl in der Kommunikation mit der Cloud als auch in der Datenschutzanalyse einige Punkte gefunden, die sich Anker zeitnah ansehen muss, um den Versprechen des Produkts gerecht zu werden.