Jeder der sich schon einmal eine Smart Home Umgebung eingerichtet hat, kennt das Problem: Viele Anbieter haben viele verschiedene Komponenten, aber keiner allein hat alles, was man sich wünscht. So bleibt einem meist nichts anderes übrig, als sein System aus den Komponenten unterschiedlicher Hersteller zusammenzustellen. Auch wenn viele Systeme heutzutage über standardisierte Protokolle kommunizieren, kann eine Automation und Abstimmung der einzelnen Komponenten schnell technischer werden, als vielen Kunden lieb ist. Wem dann die Muße oder schlicht das Know-How fehlt, bleibt nur die Kontrolle der einzelnen Komponenten über etliche verschiedene Apps.

Genau diesem Problem möchte sich nun die Bosch-Tochter Residential IoT Services annehmen und entwickelt dafür eine App, die die Kontrolle und Automation von Systemen unterschiedlichster Partnerhersteller ermöglichen soll – Alles über eine Oberfläche. “Home Connect Plus” nennt sich diese für Android und iOS erhältliche Applikation – eine sinnvolle Idee, wie auch wir finden und damit Grund genug, uns die Applikation auch einmal von einem sicherheitstechnischen Blickwinkel anzuschauen.

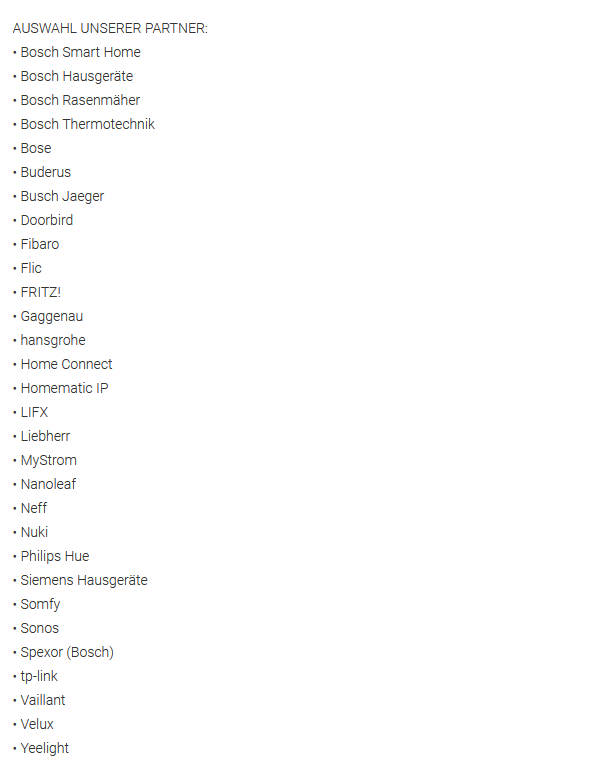

Die ganze Idee macht natürlich nur Sinn, wenn auch eine große Bandbreite von Herstellern und dazugehörigen Produkten unterstützt wird, um auch wirklich alle erdenklichen Komponenten abzudecken. Die Home Connect Plus Applikation legt dabei gut vor und so sind in der aktuellen Version bereits viele namenhafte Hersteller als Partner mit an Bord. Auf den Store-Seiten wird dazu folgende Liste aufgeführt, über www.home-connect-plus.com gibt es die vollständige Aufzählung.

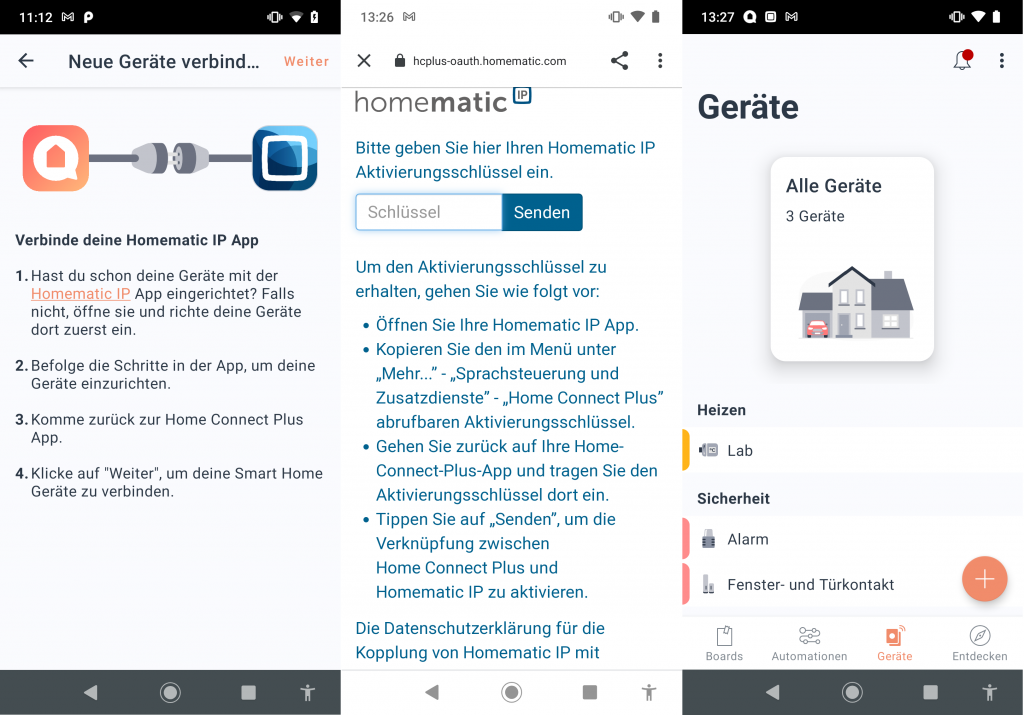

Da die App die Sicherheitsvorkehrungen dieser Produkte natürlich nicht umgehen kann und will, müssen alle Geräte über ihre eigenen Plattformen eingerichtet werden und können dann in die App integriert werden. Bei einigen Herstellern, wie beispielsweise Nuki, muss die Möglichkeit der Exportierung in eine andere Applikation noch zusätzlich über die Hersteller-App erlaubt werden – Die Einrichtung ist also trotz allem recht aufwändig, sollte ja aber im besten Fall nur einmal zu bewältigen sein. Für den Betrieb bedeutet dies außerdem, dass die Geräte natürlich dauerhaft online sein müssen, um gesteuert werden zu können – bei den meisten Produkten ist das heutzutage aber ohnehin der Fall.

Über sogenannte Boards lassen sich dann Geräte zusammenfassen, Szenarien erstellen und Automation umsetzen. Auch wenn nicht alle Funktionen jedes Gerätes über die Home Connect Plus App ausführbar sind, so kann doch einiges zusammengefasst und vereinfacht werden.

Statische Analyse

Wir haben die aktuellen Versionen der Home Connect Plus Applikation (Android v1.0.5 (19107) & iOS v1.0.3 (19052)) unserer statischen Analyse unterzogen, um herauszufinden, ob es implementationstechnisch potentielle Schwachstellen ausfindig zu machen gibt. Grundsätzlich sieht in diesem Bereich aber alles zufriedenstellend aus: Die Applikationen benötigen keine auffälligen Berechtigungen und die sicherheitsrelevanten Bereiche erweisen sich im Kurztest als sauber implementiert und ohne offensichtliche Schwachstellen. Lediglich zwei Sachen sind uns aufgefallen, die zumindest theoretisch Angriffspotenzial bieten können. So sind bei der Android-Applikation eine größere Anzahl von Shared Object Libraries (.so) nicht mit dem PIE-flag kompiliert worden, so dass der Speicherzugriffsschutz ASLR hier nicht aktiv ist. Außerdem ist die Übertragungssicherheit zumindest seltsam konfiguriert. Die Basiskonfiguration ist so angelegt, dass grundsätzlich unverschlüsselte Verbindungen zu beliebigen Domains zulässig sind. Zusätzlich wird aber für drei spezielle Domains (namentlich bosch.com, azure.com und riot-platform.com) ausschließlich verschlüsselter Verkehr erlaubt. Hier könnte es unterschiedliche Gründe geben, aber inkonsistent wirkt diese Konfiguration trotzdem. Im Normalfall untersagt man hier schlicht sämtlichen unverschlüsselten Verkehr und ist auf der sicheren Seite.

Dynamische Analyse

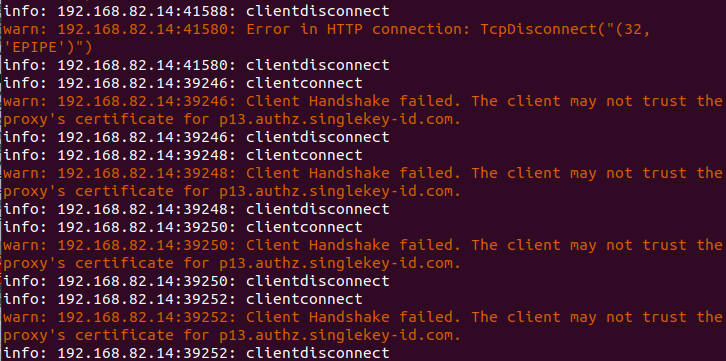

Im Rahmen der dynamischen Analyse haben wir uns beiden Applikationsversionen auch noch einmal während des Betriebes angeschaut, um dabei mögliche Schwachstellen, beispielweise im Netzwerkverkehr, identifizieren zu können. Aber auch hierbei fielen uns keine nennenswerten Kritikpunkte auf. Die Kommunikation, die wir beobachten konnten, war stets verschlüsselt und alle Authentifizierungsprozesse, die wir naturgemäß immer besonders genau unter die Lupe nehmen, sind adäquat gegen die gängigsten und wahrscheinlichsten Angriffe abgesichert. Mit einem Man-in-the-Middle-Angriff auf die SingleKey-Authentifizierung, die bei der App eingesetzt wird, konnten wir mit installiertem Root-Zertifikat zumindest Teile des Abmeldeprozesses mitlesen – Etwas wirklich kritisches wird dabei augenscheinlich nicht mehr übertragen, nichtsdestotrotz sollte man hier noch einmal schauen, warum das Zertifikatspinning versagt bzw. nicht angewendet wird. Der Login-Vorgang hingegen, bei dem dann echte Credentials übertragen werden müssen, war gegen derartige Angriffe komplett immun, so dass ein Angreifer hier eigentlich nur eine Chance hat, wenn er physischen Zugriff zum Nutzersmartphone hat und die Möglichkeit, eine gepatchte Applikationsversion mit der Originalversion auszutauschen – In der Praxis äußerst unwahrscheinlich, zumal ein Angreifer mit diesen Möglichkeiten ohnehin schon lange vorher gewonnen hat.

Datenschutz

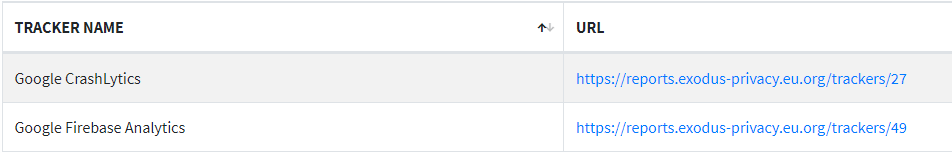

Wir haben uns die Datenschutzerklärung der Home Connect Plus App mit Stand 06.05.2021 näher angesehen. Für die Verarbeitung der Daten (sowie für die Entwicklung der Applikation) ist die Residential IoT Services GmbH verantwortlich, wie bereits erwähnt, ein zur Bosch Gruppe gehörendes Unternehmen. Die Datenschutzerklärung ist nur in der App verfügbar und kann online vor der Installation der App bzw. dem Anlegen eines Bosch SingleKey ID Kontos nicht eingesehen werden. Im Google Play Store fehlt die Verlinkung auf die Datenschutzerklärung völlig, im Apple App Store verweist der Link auf eine nicht vorhandene Website – Unnötig, wie wir finden, denn die Datenschutzerklärung an sich informiert sehr detailliert sowohl über von der App aufgezeichnete Daten, wie z.B. Standortinformationen, als auch über für die Anbindung anderer Systeme benötigte Angaben. Auch die in der App integrierten Tracker Google Firebase Analytics und CrashLytics (beide mittlerweile Standard in so ziemlich jeder mobilen Applikation) werden benannt.

Fazit

Insgesamt eine gute Idee, absolut adäquat umgesetzt. Der Funktionsumfang, wie auch die endgültige, konsequente sicherheitstechnische Umsetzung sind sicher noch ausbaufähig, aber alles in allem eine gelungene Umsetzung an der scheinbar auch weiterhin verfeinert wird. Die im Bereich Datenschutz angemerkten und völlig unnötigen Punkte trüben für uns ein wenig das Gesamtbild – insgesamt 2 von 3 Sternen!