Nuki durchläuft die Re-Zertifizierung mit dem Smart Lock 2.0 (Firmware Version 2.4.5) erfolgreich. Das Schloss in der aktuellen Version, inklusive der dazugehörigen Bridge, überzeugte auch in diesem Jahr die Tester in unserem IoT-Labor. Und so können wir erneut das Zertifikat „Geprüftes Smart Home Produkt“ an den österreichischen Hersteller vergeben. Bereits im April 2018 hatten wir die damals aktuelle Version des Smart Locks in unserem Testlabor zur Zertifizierung. Dabei durchlief das Produkt all unsere Tests ohne größere Auffälligkeiten und konnte problemlos von uns mit dem Zertifikat ausgezeichnet werden.

Wo und wie das Nuki Smart Lock 2.0 während der erneuten Tests besonders punkten konnte, erklärt der folgende Testbericht.

Applikation

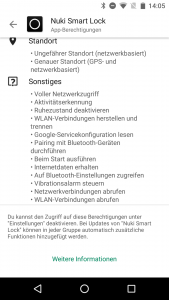

Die zum Testzeitpunkt aktuellen Applikationsversionen (für Android v2.1.4, für iOS v2.1.7) wurden im Rahmen unserer Testprozedur sowohl statisch als auch dynamisch auf mögliche Schwachstellen hin analysiert. Gleich im ersten Schritt fällt dabei auf, dass die Android-Applikation, wie auch im vergangenen Jahr immer noch gut gegen mögliche Reverse-Engineering-Versuche abgesichert ist: Der Applikationsquellcode und darin enthaltene, sicherheitsrelevante Funktionen sind mithilfe von Obfuscation verschleiert, es werden keine Logdaten oder anderweitige sensible Informationen ungesichert auf dem Smartphone gespeichert und auch ein übertriebenes Mitteilungsbedürfnis im Android-Debug-Log kann man der Applikation nicht unterstellen.

Auch implementationstechnisch konnten wir in den sicherheitsrelevanten Bereichen für Authentifizierung, Kommunikation und deren Verschlüsselung, lokal und online, keine offensichtlichen Schwachstellen feststellen.

Die statische Analyse für die entsprechende iOS Version gestaltet sich naturgemäß schon schwieriger, dynamisch verhält sich die Applikation aber analog zu der Android-Version. D.h. auch dort konnten keine Schwachstellen identifiziert werden.

Lokale Kommunikation

Die lokale Kommunikation zwischen Smart Lock und Smartphone bzw. Applikation erfolgt im Fall des Nuki Smart Lock 2.0 über Bluetooth im neuen Standard 5 (Zigbee Funk-Hardware ist zwar bereits verbaut, wird allerdings in der aktuellen Version noch nicht aktiv verwendet). Der Payload dieser Kommunikation ist dabei adäquat verschlüsselt und gegen Standardattacken, wie beispielsweise Replay-Attacken effektiv geschützt. Die Bluetooth-Technik selbst ist zwar, wie jede Funkkommunikation, grundsätzlich anfällig gegen bestimmte Denial-Angriffe mit beispielsweise Störsendern, die unter Umständen gewisse theoretische Gefährdungsszenarien erzeugen können. Praktisch konnten wir abgesehen davon aber keine kritischen und/oder offensichtlichen Schwachstellen in diesem Bereich feststellen.

Zum Anmelden eines neuen legitimierten Smartphones am Schloss können Einladungscodes verwendet werden oder das Anmelden direkt durch Betätigung einer Taste am Schloss durchgeführt werden. Um Einladungscodes erzeugen zu können, muss der PIN des Schlosses bekannt sein. Dies ist allerdings nicht notwendig, wenn die zweite Variante durch Betätigung der Taste verwendet wird. D.h. hier wird der physische Zugang zum Schloss direkt als Legitimation zu seiner Kontrolle gewertet und keine weitere Authentifizierung verlangt. Für die meisten Anwendungsszenarien ist dies sicher zulässig, gerade im privaten Bereich. Sollte der Nutzer in seinem Anwendungsszenario allerdings nicht davon ausgehen können, dass jede Person mit physischem Zugang zum Schloss auch potentiell Kontrolle über dieses erhalten soll, sollte diese Anmeldungsmethode über die App allerdings unbedingt deaktiviert werden. Dies ist auch ohne weiteres unkompliziert möglich. Nichtsdestotrotz würden wir uns an dieser Stelle schlicht eine PIN-Abfrage auch für das direkte Anmelden wünschen sowie eine Nutzernotifizierung bei der Neuanmeldung eines neuen Nutzer-Smartphones.

Online Kommunikation

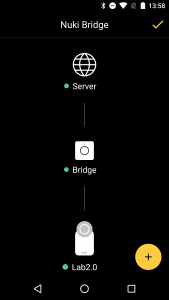

Über die Nuki Bridge hat der Nutzer die Möglichkeit, das Nuki Smart Lock 2.0 auch von unterwegs aus zu bedienen. Außerdem kann es auch via Webbrowser gesteuert werden – hierfür ist dann ein Account erforderlich, der über die Nuki-App unter dem Punkt „Nuki Web“ erstellt werden kann.

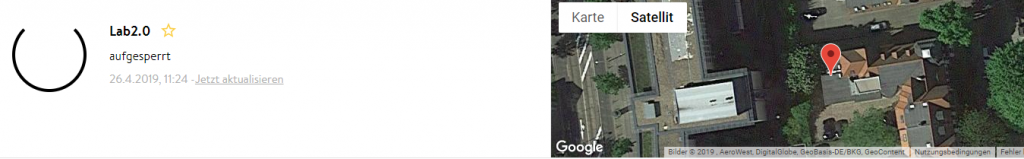

Für diesen Account wird ein erweiterter Algorithmus zur Kennwortprüfung angewendet, der übliche Kennwörter erkennt und verbietet. Da ein Algorithmus nicht zwingend jedes schwache Kennwort erkennt, empfehlen wir den Nutzern, ein ausreichend langes und komplexes Passwort (ab mindestens 8 Zeichen, Klein- und Großschreibung, Sonderzeichen etc.) zu verwenden – nicht zuletzt, weil der Zugang zum Nuki-Web-Account nicht nur die Möglichkeit zur Steuerung des Schlosses selbst gibt, sondern zusätzlich auch noch die genaue Position des Schlosses liefert.

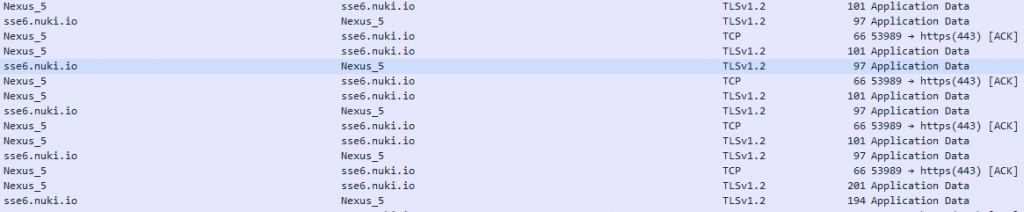

Bei der eigentlichen Kommunikation über das Internet zwischen Applikation und Bridge ist keine Schwachstelle aufzufinden – alle Verbindungen sind adäquat und nach aktuellem Standard verschlüsselt und auch gegen die üblichen Standardattacken, wie beispielsweise Man-in-the-Middle-Angriffe effektiv abgesichert.

Amazon Alexa Skill

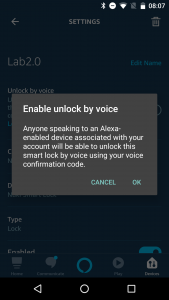

Das Nuki Smart Lock 2.0 lässt sich ebenfalls über den entsprechenden Alexa Skill steuern. Die online Kommunikation ist dabei, wie alle Kommunikation über Amazon Alexa sicher und effektiv verschlüsselt. Um das Schloss darüber verwenden zu können muss zwangsläufig ein PIN für Alexa eingerichtet sein.

Die Nuki-Applikation selbst weist schon bei der Einrichtung des Skills auf die möglichen Gefahren bei der Verwendung von Alexa zusammen mit dem Smart Lock 2.0 hin (siehe Abbildung). Wir möchten allerdings in diesem Bezug noch einmal betonen, wie sehr das ansonsten sehr hohe Sicherheitsniveau des Nuki-Systems durch Verwendung von Alexa herabgesetzt wird. Die Möglichkeit, dass eine nicht legitimierte Person bei der Öffnung den laut gesprochenen Alexa-Sicherheits-PIN mithört und diesen später potentiell verwenden kann, ist gerade im Szenario Türschloss unserer Meinung nach ein zu hohes Risiko, bei dem wir empfehlen würden es nicht einzugehen. Zumindest sollte sich der Nutzer der potentiellen Gefahr bewusst sein.

Datenschutz

Auch im Bereich Datenschutz/Datenschutzerklärung kann Nuki punkten. Die Datenschutzerklärung ist einfach verständlich und in mehreren Sprachen verfasst. Außerdem enthält sie prinzipiell alle essentiellen Informationen zu Datensammlung, -speicherung und Verarbeitung, auf die wir dabei besonderen Wert legen. Nach der Datenschutzerklärung werden nur die Daten gesammelt und verarbeitet, die zur Sicherstellung der Funktionalität notwendig sind. Wir vermissen lediglich einen Abschnitt zur Verwendung des Systems zusammen mit den Sprachassistenten Amazon Alexa und Google Assistant. Wir werten das Fehlen hier nicht negativ, eine kurze Erläuterung der datenschutztechnischen Implikationen durch die Verwendung dieser Systeme könnte allerdings zumindest kurz erwähnt werden.

Ansonsten ist anzumerken, dass sich das Nuki System ausgesprochen datensparsam verwenden lässt – Selbst zur Verwendung des Webaccounts ist lediglich die Angabe einer eMail-Adresse sowie das dazugehörige Passwort notwendig. Im Normalfall wird dabei heutzutage eine Vielzahl weiterer Nutzerinformationen zur Einrichtung abgefragt, das Nuki System gibt sich hier positiv zurückhaltend. Sehr gut!

Fazit

Auch die aktuelle Version 2.0 des Smart Locks vom österreichischen Unternehmen Nuki überzeugt unsere Tester in allen sicherheitskritischen Belangen. An einigen wenigen Stellen kann der Hersteller noch feilen, um das Sicherheitsniveau sogar weiter zu steigern. Insgesamt fanden wir hier aber ein durchgehend adäquat umgesetztes Sicherheitskonzept vor, das unseren Testkriterien in allen relevanten Bereich gerecht wird. Dementsprechend können wir auch in diesem Jahr unser Zertifikat „Geprüftes Smart Home Produkt“ an das Nuki Smart Lock 2.0 vergeben.