Nachdem wir im April/Mai diesen Jahres bereits die Smartlock-Lösung Nuki Combo 2.0, vom gleichnamigen Hersteller, in unseren Zertifizierungstests ausführlich untersucht haben, hat jetzt der Nuki Opener diese Prozedur ebenfalls erfolgreich durchlaufen. Im Test untersuchten wir dabei den Opener selbst sowie die neusten Versionen der mobilen Nuki-Applikation und Nuki-Bridge. Auch die aktuellen Versionen überzeugten unsere Tester dabei in allen relevanten Bereichen, ohne einen Grund für ernsthafte Kritik zu liefern.

Applikation

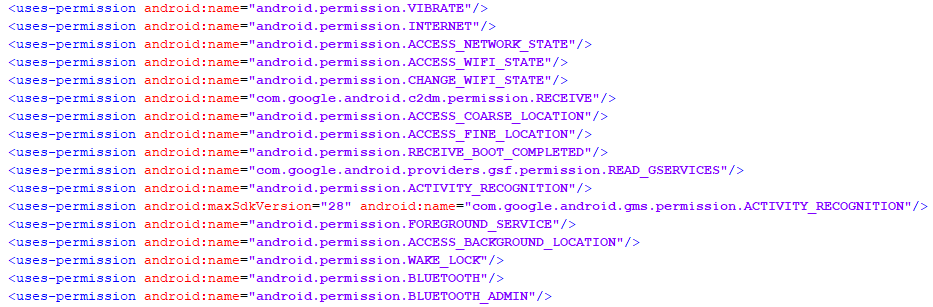

Die mobilen Applikationen, in den getesteten Versionen 2.4.2 (Android) bzw. 2.5.0 (iOS), offenbaren sowohl in der statischen als auch der dynamischen Analyse keine echten Schwächen: Sicherheitsrelevante Bereiche, wie beispielsweise die Implementation der verschlüsselten Kommunikation, inklusive einer adäquaten Zertifikatsverifikation sind korrekt und vollumfänglich realisiert – ein Punkt den wir leider häufig anders vorfinden. Auch die Speicherung lokal auf dem Nutzer-Smartphone erweist sich als abgesichert und ohne die offensichtliche Möglichkeit für andere potentiell schadhafte Applikationen auf Nutzerdaten zuzugreifen. Insgesamt also alles auf einem soliden Sicherheitslevel.

Bei der eigentlichen Funktionalität der Applikation gibt es allerdings einen Punkt, der uns weniger gefällt, obwohl wir die Idee des Herstellers dahinter nachvollziehen können. So ist es, wie im Test der Nuki Combo von uns bereits schon angemerkt, standardmäßig möglich mit physischem Zugang zur Nuki Bridge, neue Benutzer mit vollen Rechten hinzuzufügen, ohne das andere Nutzer davon informiert würden und ohne, dass dafür ein Passwort oder eine PIN vonnöten wäre. Die Option lässt sich im Menü deaktivieren, ist aber wie gesagt, standardmäßig aktiviert. Hier würden wir uns eine PIN-Abfrage wünschen (die in diesem Fall die Nutzer-Experience auch nicht stark beeinflussen würde) oder zumindest eine Nutzernotifizierung, wenn die Bridge manuell betätigt und ein Nutzer hinzugefügt wurde.

Lokale Kommunikation

Für die Analyse der lokalen Kommunikation kommen bei der Nuki-Lösung zwei Kanäle in Frage, die hierbei betrachtet werden müssen: Einerseits der lokale Netzwerkverkehr und andererseits die Kommunikation über Bluetooth. In beiden Bereichen konnten unsere Tester keinerlei Anzeichen auf potentiell kritische Schwachstellen identifizieren: Die Kommunikation über das lokale Netz ist vollständig verschlüsselt und somit auch gegen Angreifer im eigenen Netzwerk absolut adäquat abgesichert. Gegen die Bluetooth-Kommunikation wurde von uns eine Liste von Standardangriffen gefahren, die verschiedene Sniffing-, Denial- und Replay-Angriffe beinhält. Abgesehen von den typischen Denial-Angriffen (sogenanntes Jamming), für die jede Funkverbindung potentiell anfällig ist, konnten wir auch in diesem Bereich keine kritischen Schwachstellen identifizieren.

Online Kommunikation

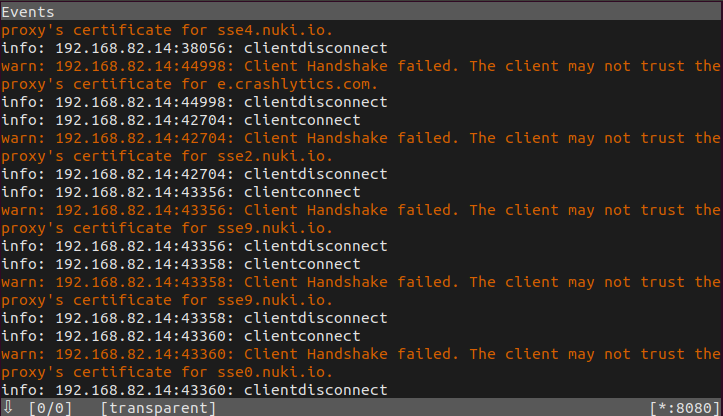

Bei der Kommunikation über das Internet gibt es prinzipiell auch nichts auszusetzen: Alle Kommunikation, von Applikation oder Bridge aus- und eingehend, ist vollständig verschlüsselt und eine adäquate Zertifikatsverifikation soll verhindern, dass sich Angreifer als Man-in-the-Middle in die Verbindung einschleichen können.

Das funktioniert unseren Tests zufolge in fast allen Fällen auch zuverlässig. Allein bei einigen wenigen Verbindungen der Bridge konnten wir feststellen, dass diese zwar das unpassende präsentierte Zertifikat erkennt und dies auch meldet, sich aber explizit dazu entscheidet, den erkannten Fehler zu ignorieren und die Verbindung fortzusetzen. In den beobachteten Fällen konnten wir dadurch in der Angreiferrolle allerdings keinen kritischen Vorteil erhalten.

Datenschutz

Wir hatten die Produktdatenschutzerklärungen von Nuki bereits im diesjährigen Zertifikatstest der Nuki Combo 2.0 analysiert und als sehr zufriedenstellend bewertet. Die derzeitig aktuelle Version der Datenschutzerklärung (Mai 2018) entspricht dabei immer noch der bereits betrachteten. Wir konnten bei der erneuten Analyse dementsprechend auch keine Änderungen feststellen und die positive Bewertung gilt auch nach wie vor: Die Datenschutzerklärung enthält alle essentiellen Informationen, einfach verständlich beschrieben und mehrfach lokalisiert. Nutzerdaten werden nur mit Dritten geteilt, wenn dies für die Bereitstellung der Produktfunktionalität notwendig ist.

Positiv fällt auch immer noch auf, dass die Nutzung der Nuki-Lösungen ohne eine explizite Registrierung und Angabe von Nutzerdaten möglich ist. Lediglich für den Webzugang über Nuki Web ist eine Registrierung unter Angabe von Mail und Passwort notwendig. Eine Praxis, die wir sonst leider nur sehr selten beobachten.

Lediglich eine Information und den Hinweis auf die durch Amazon (Alexa) und Google (Assistant) (wenn verwendet) zusätzlich gesammelten Informationen hätten wir uns eventuell noch gewünscht.

Fazit

Insgesamt bestätigt sich auch wie in den vorhergegangen Tests in der Nuki-Produktpalette der durchgängig positive Eindruck: Alle sicherheitsrelevanten Bereiche sind absolut adäquat umgesetzt und abgesichert und auch im Bereich Datenschutz können wir hier weiterhin eine vorbildliche Praxis attestieren. Einige wenige kleinere Kritikpunkte gibt es zwar, diese trüben den Gesamteindruck aber nicht signifikant und ließen sich vom Hersteller auch leicht beseitigen. Dementsprechend durchläuft der Nuki Opener erfolgreich unseren Zertifizierungsprozess und wird mit dem Siegel „Geprüftes Smart Home Produkt“ ausgezeichnet.